易家知识网(易家电子)ejdz.cn

COPYRIGHT © 2023

渝ICP备20008086号-17

渝公网安备50010702505138号

渝公网安备50010702505138号

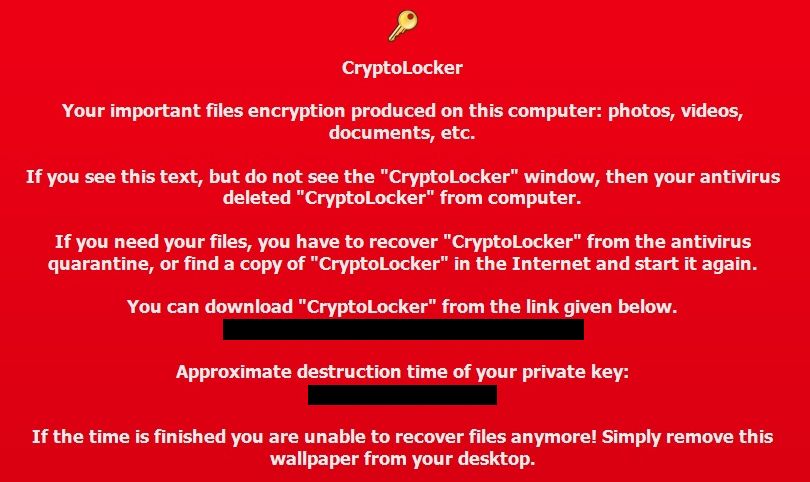

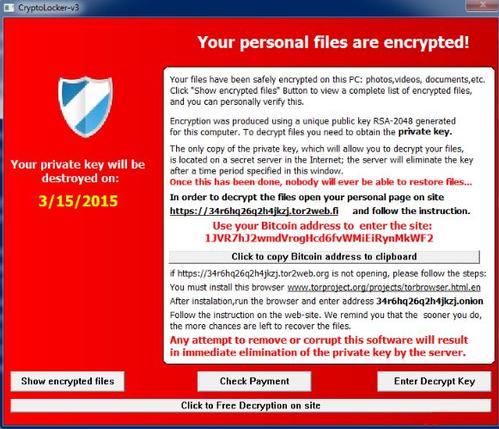

2013年9月勒索病毒CryptoLocker出现,它能搜寻并加密包括文本文件在内的所有重要资料,用户须支付比特币以解锁被加密的文件。即使CryptoLocker本身很容易清除,但是这些已经被加密的文件,对于研究者而言是无法被解开的。部分研究者认为如果不付款给勒索者,就没有其他方法能够解密这些文件;另外的研究者则说付款给勒索者是唯一能在未备份的情形下,让文件解密的方法。

扩展阅读

CryptoLocker通常会以电子邮件附件的类型,包装成一个看似无害的电子邮件(通常使用合法公司的电子邮件外观)进行发送,或是经由僵尸网络发送。所附上的ZIP文件格式包含了一个可执行的文件,通常是使用伪装的PDF文件附文件名与文件名称,利用Windows系统当中的文件扩展名规则,掩饰真正的EXE扩展名形式文件。部分情况下则会实际含有宙斯特洛伊木马病毒,以进行安装CryptoLocker。首次引导时,有效负载会以随机的名称,自行安装于我的文档,并于注册表登录一个编码,会导致于引导时引导。然后,该恶意软件会尝试连接被勒索者所控制的服务器与指令,一旦成功连接,该服务器就会产生一个2048位的RSA加密密钥配对,并且提交公开密钥到被感染的电脑。该服务器可能是一个本地代理服务器或其他的代理服务器,会频繁地在不同国家间进行重定位,增加追踪的困难度。

2013年11月,CryptoLocker的操作者开放了一个在线服务,允许用户不用CryptoLocker程序就能解密文件,并且必须于截止时间前下载解密密钥;这个过程包含了将解密文件样本上传到恶意软件的网站,然后在24小时内,网站会依据请求,查找匹配的密钥。一旦匹配成功,用户就能够进行在线付款;如果72小时的期限已过,付款价格将会增长到10比特币(在2013年11月上旬,换算汇率为超过3500美元)

暂无评论,期待你的妙语连珠

已收到!

我们将尽快处理。